El concepto actual de hacker en los medios se ha extendido del súper espía de alta tecnología, que logra infiltrarse en los sistemas de seguridad capaz de ingresar a sistemas muy controlados como los de la Cía. y el Pentágono, al adolescente antisocial que solo busca entretenimiento.

La realidad, sin embargo, es que los hackers constituyen un grupo muy diverso, un grupo culpado simultáneamente de causar billones de dólares y al mismo tiempo se le atribuye el desarrollo de la World Wide Web (WWW) y de fundar las compañías más importantes de tecnología.

En este artículo, probaremos la teoría que la verdad es mejor que la ficción presentando a diez de los hackers más famosos, infames y heroicos, para que decidas por ti mismo.

TOP 5 DE LOS BLACK HAT HACKERS

La internet esta inundada de hackers conocidos como “crackers” o “black hats” (sombreros negro), que trabajan para explotar sistemas informáticos. Ellos son los que has visto en las noticias que son alejados de una computadora para evitar que incursionen nuevamente en ciber-crímenes. Algunos de ellos lo hacen por diversión y curiosidad, otros para beneficio económico personal. En esta sección perfilamos cinco de los hackers más famosos y más interesantes de “sombrero negro”.

1.- Jonathan James

James ganó notoriedad cuando se convirtió en el primer adolescente que era enviado a prisión acusado de Hacking. El fue sentenciado a seis meses cuando tenía solo 16 años de edad. En una entrevista anónima de la PBS, afirma: “Yo solo anduve por allí viendo, jugando. Era como un desafío para mi el ver cuanto podía lograr”.

Las más importantes intrusiones de James tuvieron como objetivo organizaciones de alto grado. Él instaló un backdoor en un servidor de la Agencia de Reducción de Amenazas de la Defensa (Defense Threat Reduction Agency – DRTA). La DRTA es una agencia del Departamento de Defensa encargado de reducir las amenazas a los Estados Unidos y sus aliados de armas nucleares, biológicas, químicas, convencionales y especiales. El backdoor que el creó le permitió ver emails de asuntos delicados y capturar los nombres de usuario (username) y clave (passwords) de los empleados.

James también crackeó las computadoras de la NASA robando software por un valor aproximado de $ 1.7 millones. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. La NASA se vio forzada a tener que paralizar 21 días sus computadoras y ocasionó pérdidas calculadas en $ 41 mil. James explicó que el se bajó los codigos para suplir sus estudios de programación en C, pero afirmaba “el codigo por si solo era desastrozo … ciertamente no digno de $1.7 millones como demandaron”.

James también crackeó las computadoras de la NASA robando software por un valor aproximado de $ 1.7 millones. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. La NASA se vio forzada a tener que paralizar 21 días sus computadoras y ocasionó pérdidas calculadas en $ 41 mil. James explicó que el se bajó los codigos para suplir sus estudios de programación en C, pero afirmaba “el codigo por si solo era desastrozo … ciertamente no digno de $1.7 millones como demandaron”.

Dado el grado de sus intrusiones, si James (también conocido como “c0mrade”) hubiera sido un adulto, se le hubiera aplicado una pena mínima de no menor a diez años. En su lugar, le fue prohibido el uso recreacional de la computadora y 6 meses de arresto domiciliario. Hoy, James afirma que aprendió su lección y puede ser que comience una compañía de seguridad de computadoras.

Saber más.

2.- Adrian Lamo

Lamo saltó a la fama por sus intrusiones a organizaciones mayores como The New York Times and Microsoft. Bajo el apodo de “homeless hacker” (hacker sin hogar), el usó conexiones como Kinko (internet cafés), tiendas café y librerías para hacer sus intrusiones. En un articulo de su perfil, Lamo reflexiona “Tengo una computadora portátil en Pittsburg, me cambio de ropas en Washington D.C., para dar una idea de mi juridiscionabilidad”. Durante su niñez y años de formación su familia se mudó con frecuencia a Arlington, Virginia, Bogotá, Colombia, lugar de nacimiento de su padre y finalmente a San Francisco. Cuando decidieron trasladarse a Sacramento, Adrian Lamo que contaba con 17 años eligió quedarse en la ciudad y vivir por su cuenta. Ha pasado la mayoría de sus noches en los sofás de los amigos. Pero cuando la hospitalidad se torna difícil, se cobija en los edificios en construcción de la ciudad.

Lamo saltó a la fama por sus intrusiones a organizaciones mayores como The New York Times and Microsoft. Bajo el apodo de “homeless hacker” (hacker sin hogar), el usó conexiones como Kinko (internet cafés), tiendas café y librerías para hacer sus intrusiones. En un articulo de su perfil, Lamo reflexiona “Tengo una computadora portátil en Pittsburg, me cambio de ropas en Washington D.C., para dar una idea de mi juridiscionabilidad”. Durante su niñez y años de formación su familia se mudó con frecuencia a Arlington, Virginia, Bogotá, Colombia, lugar de nacimiento de su padre y finalmente a San Francisco. Cuando decidieron trasladarse a Sacramento, Adrian Lamo que contaba con 17 años eligió quedarse en la ciudad y vivir por su cuenta. Ha pasado la mayoría de sus noches en los sofás de los amigos. Pero cuando la hospitalidad se torna difícil, se cobija en los edificios en construcción de la ciudad.

Las intrusiones de Lamo mayormente consisten en “pruebas de penetración”, en las que encuentra defectos de seguridad, los explota y luego envia un informe a las compañías de sus vulnerabilidades. Sus logros incluyen Yahoo!, Bank of America, Citigroup y Cingular. Cuando los “white hat hackers” son contratados por las compañías para hacer “pruebas de penetración” (penetration test) es legal.

Cuando Lamo rompió el sistema de seguridad de la Intranet de “The New York Times” las cosas se pusieron serias, Lamo se añadió a la lista de expertos que veía información personal de los contribuidores, incluyendo los Numeros de Seguro Social. Lamo tambien hackeó las cuentas LexisNexis de The Times para la investigación de temas de interés.

Por su intrusión al New York Times, Lamo fue obligado a pagar $65 mil de reparación. Tambien fue sentenciado a 6 meses de arresto domiciliario y dos años de libertad condicional, que expiraron el 16 de enero del 2007. Lamo está actualmente trabajando como un periodista galardonado y locutor público.

Saber más.

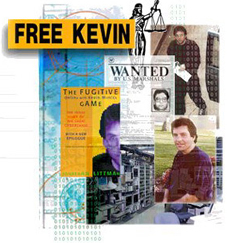

3.- Kevin Mitnick

El auto proclamado “Hacker poster boy” (conocido como “El Condor”), Mitnick fue intensamente buscado por las autoridades. Su travesura fue promocionada por los medios de comunicación pero sus ofensas reales pueden ser menos notables de lo que su notoriedad sugiere. El Ministerio de Justicia lo describe como “el criminal de pc más querido en la historia de los Estados Unidos.” Sus proezas fueron detalladas en dos películas: Freedom Downtime y Takedown.

El auto proclamado “Hacker poster boy” (conocido como “El Condor”), Mitnick fue intensamente buscado por las autoridades. Su travesura fue promocionada por los medios de comunicación pero sus ofensas reales pueden ser menos notables de lo que su notoriedad sugiere. El Ministerio de Justicia lo describe como “el criminal de pc más querido en la historia de los Estados Unidos.” Sus proezas fueron detalladas en dos películas: Freedom Downtime y Takedown.

Mitnick a pesar de recibir calificativos siempre negativos como cracker, pirata informatico, criminal de la red, etc, en realidad es un Phreaker, es mas, considerado por muchos como “el mejor phreaker de la historia”.

Mitnick ya tenia algo de experiencia en Hacking antes de cometer los delitos que lo hicieron famoso. Él exmpezó explotando el sistema de tarjeta perforada de los buses de Los Angeles para conseguir paseos libres (gratis). Entonces, tal como el co-fundador de Apple Steve Wozniak, se metió en el phreaking telefónico. Aunque hubieron numerosos delitos, Mitnick fue condenado en última instancia por hackear la red del ordenador de Digital Equipment y robar el software.

En 1994 con el auge de la telefonía móvil, Mitnick encontró esta plataforma ideal para no ser localizado y poder deambular de un sitio a otro. Pero para ello necesitaba utilizar una serie de programas que le permitieran moverse con la misma facilidad con que lo había hecho antes (a través de la red telefónica). Así, a través de sus refinadas y exitosas técnicas de ingeniería social, logra hacerse con la clave del ordenador personal de Tsutomu Shimomura gracias a la técnica del IP Spoofing (falseamiento de ip), que para estrepitosa suerte de Mitnick, era un especialista japonés en seguridad informática, perteneciente a la Netcom On-Line Communications. Su encontronazo con Shimomura le llevaría al declive.

Shimomura era considerado un hacker de sombrero blanco (Whitehats), un hacker de los buenos, que cuando descubría alguna vulnerabilidad lo ponía en conocimiento de la policía o la entidad competente en vez de difundirlo a otros hackers por la Red. Cuando se dio cuenta de que habían vulnerado la seguridad de su propio ordenador, comenzó a investigar sobre él, y dado el carácter poco modesto de Mitnick, Shimomura se lanzó en cruzada personal contra el que ya llamaban “superhacker”, y dijo que “atraparía a ese americano estúpido”, que no pararía hasta atraparlo. Y así fue.

En 1995 , después de haber descubierto el software de Shimomura en una cuenta de The Well (que utilizó para lanzar ataques a empresas tan conocidas como Apple, Motorola o Qualcomm), un ISP de California, tardaron alrededor de dos semanas en determinar que las llamadas provenían de Raleigh (California). Después de pasar también por el ISP Internex, Shimomura se puso en contacto con el FBI y estos enviaron un grupo de rastreo equipado con un simulador de celda (un equipo utilizado habitualmente para testear móviles) que se ocupaba de registrar el teléfono de Mitnick tanto si estaba encendido como si no. Un buen radar para localizar al hacker. Al filo de la medianoche comenzó la búsqueda de procedencia de la señal. Unas horas más tarde localizaron la señal en un grupo de apartamentos, pero aún desconocían en cuál de ellos podría encontrarse Mitnick.

Por su parte, Shimomura y el FBI planeaban la captura del hacker para el día siguiente (16 de febrero), pero un error en el mensaje codificado que Shimomura remitió al encargado de Netcom precipitó su captura, ya que este tenía orden de hacer backup de todo el material que tuviera Mitnick y posteriormente proceder a su borrado una vez fuera capturado. Y eso interpretó. El FBI se vio abocado a realizar una actuación rápida si no querían volver a perderlo, así que como no sospechaban que Mitnick pudiera ir armado, anunciaron tocaron la puerta del apartamento en el que se encontraba Mitnick. Este abrió tranquilamente la puerta, y fue arrestado de inmediato. El hacker había sido capturado. Era el 15 de febrero de 1995.

Pero a Shimomura todavía le esperaba una sorpresa más ese día. Al volver a casa y repasar los mensajes que había recibido en su contestador automático, boquiabierto escuchó varios mensajes dejados por Mitnick; mensajes que había recibido varias horas después de la captura de Mitnick. La realización de estas llamadas aún sigue siendo un misterio que forma parte de la interesante historia de este hacker.

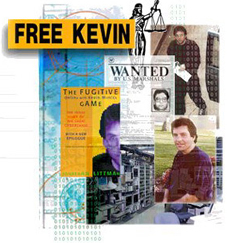

Kevin Mitnick fue acusado de robo de software, fraude electrónico, daño a los ordenadores de la Universidad del Sur de California, robo de archivos e intercepción de mensajes de correo electrónico. Entre las compañías afectadas figuraban Nokia, Fujitsu, Nec, Novell, Sun Microsystems, Motorola, Apple… Se declaró no culpable y la sentencia le condenó a 5 años de cárcel sin posibilidad de fianza, lo cual condujo a los miles de hackers que seguían apasionados con la historia del Cóndor y que comenzaron la conocida campaña “Free Kevin!” (liberen a Kevin) alterando páginas web muy conocidas: Unicef, New York times, Fox TV y un largo etcétera.

Kevin Mitnick fue acusado de robo de software, fraude electrónico, daño a los ordenadores de la Universidad del Sur de California, robo de archivos e intercepción de mensajes de correo electrónico. Entre las compañías afectadas figuraban Nokia, Fujitsu, Nec, Novell, Sun Microsystems, Motorola, Apple… Se declaró no culpable y la sentencia le condenó a 5 años de cárcel sin posibilidad de fianza, lo cual condujo a los miles de hackers que seguían apasionados con la historia del Cóndor y que comenzaron la conocida campaña “Free Kevin!” (liberen a Kevin) alterando páginas web muy conocidas: Unicef, New York times, Fox TV y un largo etcétera.

Mitnick fue liberado en enero del 2000 tras permanecer casi cinco años en una prisión federal de los cuales 8 meses estuvo en confinamiento aislado, estuvo bajo libertad condicional hasta enero de 2003, despues de esto se le prohibió acceder a cualquier tipo de ordenador, teléfono móvil, televisión, o cualquier aparato electrónico que pudiera conectarse a internet, con lo cual su abstinencia informática le acompañó también durante estos tres años posteriores a su salida de la cárcel. En la actualidad, Mitnick ademas de ser consultor de seguridad, se dedica a dar conferencias sobre protección de redes informáticas, ingeniería social, etc, a lo largo y ancho del mundo, a seguir escribiendo libros, y… recaudando bastantes millones de dólares con ello.

Mitnick fue liberado en enero del 2000 tras permanecer casi cinco años en una prisión federal de los cuales 8 meses estuvo en confinamiento aislado, estuvo bajo libertad condicional hasta enero de 2003, despues de esto se le prohibió acceder a cualquier tipo de ordenador, teléfono móvil, televisión, o cualquier aparato electrónico que pudiera conectarse a internet, con lo cual su abstinencia informática le acompañó también durante estos tres años posteriores a su salida de la cárcel. En la actualidad, Mitnick ademas de ser consultor de seguridad, se dedica a dar conferencias sobre protección de redes informáticas, ingeniería social, etc, a lo largo y ancho del mundo, a seguir escribiendo libros, y… recaudando bastantes millones de dólares con ello.

Saber más.

4.- Kevin Poulsen

Tambien conocido como “Dark Dante”, Pulsen ganó reconocimiento cuando hackeó las lineas telefonicas de la radio de Los Angeles “KISS FM”, con lo cual obtuvo ganancias para comprarse un Porsche, entre otras cosas. Las fuerzas del orden lo apodaron “El Hanniba Lecter del crimen informatico”.

Las autoridades comenzaron a perseguir a Poulsen despues que hackeara una base de datos de investigación federal. Durante su persecución colmó la paciencia de los agentes del FBI al hackear los ordenadores federales que intervenian suministrandoles información.

Su especialidad de hackeo, sin embargo, giraba en torno al hacking telefónico. El hackeo mas famoso de Pulsen (“KIIS FM”) fue logrado apoderándose de las lineas telefonicas de toda la estación. Otra hazaña relacionada con Poulsen fue cuando reactivó los números viejos de “Yellow Pages” (Páginas Amarillas). Despues de que su foto saliera en el programa de “Misterios sin Resolver”, las lineas 01-800 del programa quedaron inhabilitadas. Finalmente fue capturado en un supermercado y cumplió 5 años de condena.

Desde que fue liberado Poulsen ha trabajado como periodista, ahora es un redactor reconocido de “Wired News”. Su artículo más prominente detalla su trabajo en la identificación de 744 delincuentes sexuales con perfiles MySpace.

5.- Robert Tappan Morris

Tappan Morris es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad.

Tappan Morris es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad.

No es posible saber exactamente cuantas computadoras fueron afectadas, sin embargo, los expertos estiman que tuvo un impacto de 6 mil computadoras, también fue a la carcel.

Actualmente trabaja como profesor de ciencias de la computación en el MIT y en el laboratorio de Inteligencia Artificial. Él investiga principalmente arquitecturas de red de las pc’s incluyendo tablas de Hash (mapas de Hash) distribuidas tales como Chord y redes inalámbricas tales como Roofnet.

TOP 5 DE LOS WHITE HAT HACKERS

Los hackers que usan sus habilidades para el bien son clasificados como “White Hat”. Estos “White Hat” trabajan a menudo bajo la clasiciacion de “Hackers Eticos Certificados” y son contratados por las compañías para probar la seguridad de sus sistemas. Otros vulneran la seguridad de los sistemas sin el permiso de la compañía pero sin romper las leyes, y en el proceso han creado ideas innovativas realmente interesantes. En esta sección se perfilarán cinco hackers de sombrero blanco (White Hat Hackers) y las tecnologías que han desarrollado.

1.- Stephen Wozniak

“Woz” es el co-fundador de Apple, él y Steve Jobs fueron los creadores de Apple. Wozniak fundó Apple Computer junto con Steve Jobs en 1976 y creó los ordenadores Apple I y Apple II a mediados de los años setenta. Fue premiado con la Medalla Nacional de Tecnologia así como doctorados honorarios de la Kettering Universitiy y de la Nova Southeastern University, además fué nombrado para el Salón de la Fama de los Inventores del País, en Septiembre del año 2000.

Woz empezó a hackear haciendo cajas azules (blue boxes) las cuales lograban imitar los sonidos del teléfono de ésa época logrando así llamadas gratuitas de larga distancia. Después de leer un artículo de “phone preaking”, llamó a su amigo Steve Jobs, y los dos investigaron sobre frequencias, luego construyeron y vendieron “blue boxes” a sus compañeros de clase.

En 1975, Woz abandonó la Universidad de California, Berkeley (aunque él acabaría su carrera en Ingeniería Informática en 1986) y se dedicó a la computadora que lo hizo famoso, Jobs tuvo la idea de vender la computadora como un tablero completo. Los dos amigos vendieron un prototipo de una calculadora científica para tener capital, y trabajaron en hacer prototipos en el garage de Steve Jobs. Wozniak diseñó el hardware y casi todo el software. Y vendieron las primeras 100 Apple I a un comprador local por $ 666.66 dólares cada una.

En 1975, Woz abandonó la Universidad de California, Berkeley (aunque él acabaría su carrera en Ingeniería Informática en 1986) y se dedicó a la computadora que lo hizo famoso, Jobs tuvo la idea de vender la computadora como un tablero completo. Los dos amigos vendieron un prototipo de una calculadora científica para tener capital, y trabajaron en hacer prototipos en el garage de Steve Jobs. Wozniak diseñó el hardware y casi todo el software. Y vendieron las primeras 100 Apple I a un comprador local por $ 666.66 dólares cada una.

Woz ahora convertido en filantropo se dedica a apoyar a las escuelas o comunidades educativas con escasos recursos proveyéndoles de tecnología de ultima generación.

2.- Tim Berners-Lee

Sir Timothy “Tim” John Berners-Lee, KBE (TimBL o TBL) es el creador de la Word Wide Web (WWW). Nacido el 8 de junio de 1955 en Londres Inglaterra, se licenció en Física en 1976 en el Queen’s College de la Universidad de Oxford. Sus padres eran matemáticos. Trabajando como investigador en el Laboratorio Europeo de Física de Partículas (CERN) de Ginebra, concibió la idea de un proyecto de hipertexto global, que años más tarde se convertiría en la WWW.

Sir Timothy “Tim” John Berners-Lee, KBE (TimBL o TBL) es el creador de la Word Wide Web (WWW). Nacido el 8 de junio de 1955 en Londres Inglaterra, se licenció en Física en 1976 en el Queen’s College de la Universidad de Oxford. Sus padres eran matemáticos. Trabajando como investigador en el Laboratorio Europeo de Física de Partículas (CERN) de Ginebra, concibió la idea de un proyecto de hipertexto global, que años más tarde se convertiría en la WWW.

Mientras fué estudiante en la universidad de Oxford, hackeaba con precaución junto con un amigo, y luego fué betado de las computadoras de la Universidad, él armó su primra computadora con hierro soldado, puentes TTL, un procesador M6800 y una televisión vieja. En 1980 en la CERN de Junio a septiembre Berners-Lee propuso un proyecto que facilitaba compartir y poner al día la información entre investigadores, con ayuda de Robert Cailliau construyó un sistema llamado ENQUIRE.

Después de dejar el CERN en 1980 para trabajar en la empresa de John Poole llamada Image Computer Systems volvió con su compañero en 1984.

En marzo de 1989 propuso al CERN un proyecto de gestión de la información que tuvo escaso eco. Un primer programa fue presentado en el CERN a finales de 1990. Del 1991 al 1993 contribuyó al diseño de la Web: las especificaciones iniciales de “HTTP” y de “HTML”,un “hipertexto” que permite la publicación de documentos. Y, en 1992, empezaron las primeras presentaciones públicas. Como el programa era puesto libremente a disposición desde el CERN, en el corazón de Internet europeo, su difusión fue muy rápida; el número de servidores Web pasó de veintiséis de 1992 a doscientos en octubre de 1995.

En 1994 entró en el laboratorio de Computer Science (LCS) de Massachusetts Institute of Technology (MIT). Se trasladó a EE.UU. y puso en marcha el W3C, que dirige actualmente, un organismo dependiente del Instituto de Tecnología de Massachusetts que actúa no sólo como puerto.

El año 2002 fue premiado con el Premio Príncipe de Asturias de Investigación Científica y Técnica. Mientras que en el año 2004 gana el primer Premio de Tecnología del Milenio.

En su libro Tejiendo la red, publicado el 1999, Tim Berners-Lee explica por qué la tecnología web es libre y gratis.

3.- Linus Torvalds

Linus Torvalds (sus padres tomaron su nombre de Linus Pauling) es el padre de Linux. Se llama a si mismo “un ingeniero”, y dice que aspira a algo simple, “I just want to have fun making the best damn operating system I can” (solo quiero divertirme haciendo el mejor endemoniado sistema que pueda).

Linus Torvalds (sus padres tomaron su nombre de Linus Pauling) es el padre de Linux. Se llama a si mismo “un ingeniero”, y dice que aspira a algo simple, “I just want to have fun making the best damn operating system I can” (solo quiero divertirme haciendo el mejor endemoniado sistema que pueda).

Tuvo su comienzo en las computadoras con una Commodore VIC-20, una computadora casera de 8 bits. Después se mudó a Sinclaris QL, específicamente los hackeos de Torvalds incluyen “un ensamblador y un editor de texto asi como algunos juegos”

Creó el kernel/GNU de Linux en 1991, usando un sistema operativo llamado Minix como inspiración. Empezó con un “task switcher” en una Intel 80386 ensablada y un periférico terminal, después de eso, puso el código a disposición de otros para que contribuyeran en lo que quisieran.

Linus Torvalds es la cabeza de Linux, cordinando el código que programadores voluntarios hacen para el kernel, y ha recibido varios premios como en 1997 de Nokia Foundation Award de Nokia y Lifetime Achievement Award at Uniforum Pictures. Ese mismo año finaliza los estudios superiores (1988 – 1997) tras una década como estudiante e investigador en la Universidad de Helsinki, coordinando el desarrollo del núcleo del S.O. desde 1992.

Torvalds trabajó en Transmeta de febrero de 1997 a Junio de 2003 pero actualmente trabaja para el Open Source Development Labs en Beaverton, Oregon. Solo el 2% del código del Linux actual está escrito por él, pero en su persona sigue descansando la paternidad de este núcleo del sistema operativo.

Torvalds posee la marca registrada “Linux” y supervisa el uso o en su defecto el abuso de la marca a través de la organización sin ánimo de lucro Linux International.

En una entrevista a mediados del año 2005, Linus comentó “Aunque soy el padre de Linux, mis hijos usan Windows”.

4.- Richard Stallman

La fama de Stallman viene de la fundación del código abierto, es conocido como el padre del Software libre, en su biografía dice: “Non-free software keeps users divided and helpless, forbidden to share it and unable to change it. A free operating system is essential for people to be able to use computers in freedom.” (el software no libre mantiene a usuarios divididos y desamparados, prohibido para compartirlo e incapaz cambiarlo. Un sistema operativo libre es esencial para que la gente pueda utilizar las computadoras en la libertad )

La fama de Stallman viene de la fundación del código abierto, es conocido como el padre del Software libre, en su biografía dice: “Non-free software keeps users divided and helpless, forbidden to share it and unable to change it. A free operating system is essential for people to be able to use computers in freedom.” (el software no libre mantiene a usuarios divididos y desamparados, prohibido para compartirlo e incapaz cambiarlo. Un sistema operativo libre es esencial para que la gente pueda utilizar las computadoras en la libertad )

Stallman, quien prefiere ser llamado rms (por las iniciales de su nombre), tiene su comienzo en hackeo en el MIT. Él trabajó como un “staff hacker” en el proyecto de Emacs, y en otros. El criticaba el acceso restringido a las computadoras en el laboratorio. Cuando un sistema de passwords era instalado, Stallman lo rompía, y reseteaba los passwords como cadenas nulas, o “null strings”, luego enviava a los usuarios mensajes informándoles que ya no había sistema de passwords.

El comienzo de Stallman, en el software libre empezó con una impresora, en el laboratorio del MIT, el y otros hackers podían modificar el código de las impresoras, mandando mensajes de alerta cuando era conveniente, sin embargo, una nueva impresora llegó, una a la cual ellos no tenían permitido modificar el código, fué cuando Stallman se conveció de que “the ethical need to require free software.”

Con ésta inspiración empezó a trabajar en GNU. Stallman escribió un ensayo llamado “The GNU Project”, en el cual él recuerda haber escogido un sistema operativo para trabajar, por su fundación “the crucial software to use a computer”. En este tiempo la versión del sistema operativo GNU/Linux usaba el kernel de Linux iniciado por Torvalds. GNU es distribuido mediante “copyleft”, un método que usa los derechos de autor y permite a los usuarios, usar, modificar, copiar y distribuir el software.

Con ésta inspiración empezó a trabajar en GNU. Stallman escribió un ensayo llamado “The GNU Project”, en el cual él recuerda haber escogido un sistema operativo para trabajar, por su fundación “the crucial software to use a computer”. En este tiempo la versión del sistema operativo GNU/Linux usaba el kernel de Linux iniciado por Torvalds. GNU es distribuido mediante “copyleft”, un método que usa los derechos de autor y permite a los usuarios, usar, modificar, copiar y distribuir el software.

La vida de Stallman continua para promover el software libre. El trabaja en contra de movimientos como Digital Rights Management o como el lo llama Digital Restrictions Management, a través de organizaciones como Free Software Foundation y League for Programming Freedom. Él ha recibido varios reconocimientos por su trabajo, incluyendo premios y cuatro doctorados.

“La única manera de ser libre es rechazar los programas propietarios”

5.- Tsutomu Shimomura

Tsutomu Shimomura fue un físico experto en seguridad conocido por colaborar con John Markoff y ayudar al FBI a arrestar a Kevin Mitnick. Shimomura buscó, encontró y desenmascaro a Kevin Mitnick, el cracker/phreaker más famoso de USA, a principios de 1994. Después de que sus colegas del “San Diego Supercomputing Center” le informaron a Shimomura que alguien había robado centenares de programas y los ficheros de su estación de trabajo, el experto en seguridad computacional Tsutomu trabajó en extremo para seguir al ladrón a través del “WELL”. Un rastro del “telco labyrinthine” lo condujo eventualmente a un complejo en Raleigh, N.C donde más tarde los agentes de FBI arrestarían a Mitnick en su departamento. Pero eso no fue todo, Shimomura fue el consultor del FBI, la fuerza aérea y de la agencia de la seguridad nacional (NSA).

Tsutomu Shimomura fue un físico experto en seguridad conocido por colaborar con John Markoff y ayudar al FBI a arrestar a Kevin Mitnick. Shimomura buscó, encontró y desenmascaro a Kevin Mitnick, el cracker/phreaker más famoso de USA, a principios de 1994. Después de que sus colegas del “San Diego Supercomputing Center” le informaron a Shimomura que alguien había robado centenares de programas y los ficheros de su estación de trabajo, el experto en seguridad computacional Tsutomu trabajó en extremo para seguir al ladrón a través del “WELL”. Un rastro del “telco labyrinthine” lo condujo eventualmente a un complejo en Raleigh, N.C donde más tarde los agentes de FBI arrestarían a Mitnick en su departamento. Pero eso no fue todo, Shimomura fue el consultor del FBI, la fuerza aérea y de la agencia de la seguridad nacional (NSA).

Sin embargo Tsutomu Shimomura fue antes un hacker del mundo oscuro, pues invadió el sistema de la AT&T y asi fue como pudo rastrear las llamadas y escucharlas, para luego dárselas al FBI. Se podría pensar que colaboró invadiendo en este caso excepcional, pero el ya tenia el sistema de invasión armado antes que se solicite el apoyo del servicio de defensa de USA.

James también crackeó las computadoras de la NASA robando software por un valor aproximado de $ 1.7 millones. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. La NASA se vio forzada a tener que paralizar 21 días sus computadoras y ocasionó pérdidas calculadas en $ 41 mil. James explicó que el se bajó los codigos para suplir sus estudios de programación en C, pero afirmaba “el codigo por si solo era desastrozo … ciertamente no digno de $1.7 millones como demandaron”.

James también crackeó las computadoras de la NASA robando software por un valor aproximado de $ 1.7 millones. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. La NASA se vio forzada a tener que paralizar 21 días sus computadoras y ocasionó pérdidas calculadas en $ 41 mil. James explicó que el se bajó los codigos para suplir sus estudios de programación en C, pero afirmaba “el codigo por si solo era desastrozo … ciertamente no digno de $1.7 millones como demandaron”. Lamo saltó a la fama por sus intrusiones a organizaciones mayores como The New York Times and Microsoft. Bajo el apodo de “homeless hacker” (hacker sin hogar), el usó conexiones como Kinko (internet cafés), tiendas café y librerías para hacer sus intrusiones. En un articulo de su perfil, Lamo reflexiona “Tengo una computadora portátil en Pittsburg, me cambio de ropas en Washington D.C., para dar una idea de mi juridiscionabilidad”. Durante su niñez y años de formación su familia se mudó con frecuencia a Arlington, Virginia, Bogotá, Colombia, lugar de nacimiento de su padre y finalmente a San Francisco. Cuando decidieron trasladarse a Sacramento, Adrian Lamo que contaba con 17 años eligió quedarse en la ciudad y vivir por su cuenta. Ha pasado la mayoría de sus noches en los sofás de los amigos. Pero cuando la hospitalidad se torna difícil, se cobija en los edificios en construcción de la ciudad.

Lamo saltó a la fama por sus intrusiones a organizaciones mayores como The New York Times and Microsoft. Bajo el apodo de “homeless hacker” (hacker sin hogar), el usó conexiones como Kinko (internet cafés), tiendas café y librerías para hacer sus intrusiones. En un articulo de su perfil, Lamo reflexiona “Tengo una computadora portátil en Pittsburg, me cambio de ropas en Washington D.C., para dar una idea de mi juridiscionabilidad”. Durante su niñez y años de formación su familia se mudó con frecuencia a Arlington, Virginia, Bogotá, Colombia, lugar de nacimiento de su padre y finalmente a San Francisco. Cuando decidieron trasladarse a Sacramento, Adrian Lamo que contaba con 17 años eligió quedarse en la ciudad y vivir por su cuenta. Ha pasado la mayoría de sus noches en los sofás de los amigos. Pero cuando la hospitalidad se torna difícil, se cobija en los edificios en construcción de la ciudad. El auto proclamado “Hacker poster boy” (conocido como “El Condor”), Mitnick fue intensamente buscado por las autoridades. Su travesura fue promocionada por los medios de comunicación pero sus ofensas reales pueden ser menos notables de lo que su notoriedad sugiere. El Ministerio de Justicia lo describe como “el criminal de pc más querido en la historia de los Estados Unidos.” Sus proezas fueron detalladas en dos películas:

El auto proclamado “Hacker poster boy” (conocido como “El Condor”), Mitnick fue intensamente buscado por las autoridades. Su travesura fue promocionada por los medios de comunicación pero sus ofensas reales pueden ser menos notables de lo que su notoriedad sugiere. El Ministerio de Justicia lo describe como “el criminal de pc más querido en la historia de los Estados Unidos.” Sus proezas fueron detalladas en dos películas:  Kevin Mitnick fue acusado de robo de software, fraude electrónico, daño a los ordenadores de la Universidad del Sur de California, robo de archivos e intercepción de mensajes de correo electrónico. Entre las compañías afectadas figuraban Nokia, Fujitsu, Nec, Novell, Sun Microsystems, Motorola, Apple… Se declaró no culpable y la sentencia le condenó a 5 años de cárcel sin posibilidad de fianza, lo cual condujo a los miles de hackers que seguían apasionados con la historia del Cóndor y que comenzaron la conocida campaña “Free Kevin!” (liberen a Kevin) alterando páginas web muy conocidas: Unicef, New York times, Fox TV y un largo etcétera.

Kevin Mitnick fue acusado de robo de software, fraude electrónico, daño a los ordenadores de la Universidad del Sur de California, robo de archivos e intercepción de mensajes de correo electrónico. Entre las compañías afectadas figuraban Nokia, Fujitsu, Nec, Novell, Sun Microsystems, Motorola, Apple… Se declaró no culpable y la sentencia le condenó a 5 años de cárcel sin posibilidad de fianza, lo cual condujo a los miles de hackers que seguían apasionados con la historia del Cóndor y que comenzaron la conocida campaña “Free Kevin!” (liberen a Kevin) alterando páginas web muy conocidas: Unicef, New York times, Fox TV y un largo etcétera. Mitnick fue liberado en enero del 2000 tras permanecer casi cinco años en una prisión federal de los cuales 8 meses estuvo en confinamiento aislado, estuvo bajo libertad condicional hasta enero de 2003, despues de esto se le prohibió acceder a cualquier tipo de ordenador, teléfono móvil, televisión, o cualquier aparato electrónico que pudiera conectarse a internet, con lo cual su abstinencia informática le acompañó también durante estos tres años posteriores a su salida de la cárcel. En la actualidad, Mitnick ademas de ser consultor de seguridad, se dedica a dar conferencias sobre protección de redes informáticas, ingeniería social, etc, a lo largo y ancho del mundo, a seguir escribiendo libros, y… recaudando bastantes millones de dólares con ello.

Mitnick fue liberado en enero del 2000 tras permanecer casi cinco años en una prisión federal de los cuales 8 meses estuvo en confinamiento aislado, estuvo bajo libertad condicional hasta enero de 2003, despues de esto se le prohibió acceder a cualquier tipo de ordenador, teléfono móvil, televisión, o cualquier aparato electrónico que pudiera conectarse a internet, con lo cual su abstinencia informática le acompañó también durante estos tres años posteriores a su salida de la cárcel. En la actualidad, Mitnick ademas de ser consultor de seguridad, se dedica a dar conferencias sobre protección de redes informáticas, ingeniería social, etc, a lo largo y ancho del mundo, a seguir escribiendo libros, y… recaudando bastantes millones de dólares con ello. Tappan Morris es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad.

Tappan Morris es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad. En 1975, Woz abandonó la Universidad de California, Berkeley (aunque él acabaría su carrera en Ingeniería Informática en 1986) y se dedicó a la computadora que lo hizo famoso, Jobs tuvo la idea de vender la computadora como un tablero completo. Los dos amigos vendieron un prototipo de una calculadora científica para tener capital, y trabajaron en hacer prototipos en el garage de Steve Jobs. Wozniak diseñó el hardware y casi todo el software. Y vendieron las primeras 100 Apple I a un comprador local por $ 666.66 dólares cada una.

En 1975, Woz abandonó la Universidad de California, Berkeley (aunque él acabaría su carrera en Ingeniería Informática en 1986) y se dedicó a la computadora que lo hizo famoso, Jobs tuvo la idea de vender la computadora como un tablero completo. Los dos amigos vendieron un prototipo de una calculadora científica para tener capital, y trabajaron en hacer prototipos en el garage de Steve Jobs. Wozniak diseñó el hardware y casi todo el software. Y vendieron las primeras 100 Apple I a un comprador local por $ 666.66 dólares cada una. Sir Timothy “Tim” John Berners-Lee, KBE (TimBL o TBL) es el creador de la Word Wide Web (WWW). Nacido el 8 de junio de 1955 en Londres Inglaterra, se licenció en Física en 1976 en el Queen’s College de la Universidad de Oxford. Sus padres eran matemáticos. Trabajando como investigador en el Laboratorio Europeo de Física de Partículas (CERN) de Ginebra, concibió la idea de un proyecto de hipertexto global, que años más tarde se convertiría en la WWW.

Sir Timothy “Tim” John Berners-Lee, KBE (TimBL o TBL) es el creador de la Word Wide Web (WWW). Nacido el 8 de junio de 1955 en Londres Inglaterra, se licenció en Física en 1976 en el Queen’s College de la Universidad de Oxford. Sus padres eran matemáticos. Trabajando como investigador en el Laboratorio Europeo de Física de Partículas (CERN) de Ginebra, concibió la idea de un proyecto de hipertexto global, que años más tarde se convertiría en la WWW. Linus Torvalds (sus padres tomaron su nombre de Linus Pauling) es el padre de Linux. Se llama a si mismo “un ingeniero”, y dice que aspira a algo simple, “I just want to have fun making the best damn operating system I can” (solo quiero divertirme haciendo el mejor endemoniado sistema que pueda).

Linus Torvalds (sus padres tomaron su nombre de Linus Pauling) es el padre de Linux. Se llama a si mismo “un ingeniero”, y dice que aspira a algo simple, “I just want to have fun making the best damn operating system I can” (solo quiero divertirme haciendo el mejor endemoniado sistema que pueda). La fama de Stallman viene de la fundación del código abierto, es conocido como el padre del Software libre, en su biografía dice: “Non-free software keeps users divided and helpless, forbidden to share it and unable to change it. A free operating system is essential for people to be able to use computers in freedom.” (el software no libre mantiene a usuarios divididos y desamparados, prohibido para compartirlo e incapaz cambiarlo. Un sistema operativo libre es esencial para que la gente pueda utilizar las computadoras en la libertad )

La fama de Stallman viene de la fundación del código abierto, es conocido como el padre del Software libre, en su biografía dice: “Non-free software keeps users divided and helpless, forbidden to share it and unable to change it. A free operating system is essential for people to be able to use computers in freedom.” (el software no libre mantiene a usuarios divididos y desamparados, prohibido para compartirlo e incapaz cambiarlo. Un sistema operativo libre es esencial para que la gente pueda utilizar las computadoras en la libertad ) Con ésta inspiración empezó a trabajar en GNU. Stallman escribió un ensayo llamado “The GNU Project”, en el cual él recuerda haber escogido un sistema operativo para trabajar, por su fundación “the crucial software to use a computer”. En este tiempo la versión del sistema operativo GNU/Linux usaba el kernel de Linux iniciado por Torvalds. GNU es distribuido mediante “copyleft”, un método que usa los derechos de autor y permite a los usuarios, usar, modificar, copiar y distribuir el software.

Con ésta inspiración empezó a trabajar en GNU. Stallman escribió un ensayo llamado “The GNU Project”, en el cual él recuerda haber escogido un sistema operativo para trabajar, por su fundación “the crucial software to use a computer”. En este tiempo la versión del sistema operativo GNU/Linux usaba el kernel de Linux iniciado por Torvalds. GNU es distribuido mediante “copyleft”, un método que usa los derechos de autor y permite a los usuarios, usar, modificar, copiar y distribuir el software. Tsutomu Shimomura fue un físico experto en seguridad conocido por colaborar con John Markoff y ayudar al FBI a arrestar a Kevin Mitnick. Shimomura buscó, encontró y desenmascaro a Kevin Mitnick, el cracker/phreaker más famoso de USA, a principios de 1994. Después de que sus colegas del “San Diego Supercomputing Center” le informaron a Shimomura que alguien había robado centenares de programas y los ficheros de su estación de trabajo, el experto en seguridad computacional Tsutomu trabajó en extremo para seguir al ladrón a través del “WELL”. Un rastro del “telco labyrinthine” lo condujo eventualmente a un complejo en Raleigh, N.C donde más tarde los agentes de FBI arrestarían a Mitnick en su departamento. Pero eso no fue todo, Shimomura fue el consultor del FBI, la fuerza aérea y de la agencia de la seguridad nacional (NSA).

Tsutomu Shimomura fue un físico experto en seguridad conocido por colaborar con John Markoff y ayudar al FBI a arrestar a Kevin Mitnick. Shimomura buscó, encontró y desenmascaro a Kevin Mitnick, el cracker/phreaker más famoso de USA, a principios de 1994. Después de que sus colegas del “San Diego Supercomputing Center” le informaron a Shimomura que alguien había robado centenares de programas y los ficheros de su estación de trabajo, el experto en seguridad computacional Tsutomu trabajó en extremo para seguir al ladrón a través del “WELL”. Un rastro del “telco labyrinthine” lo condujo eventualmente a un complejo en Raleigh, N.C donde más tarde los agentes de FBI arrestarían a Mitnick en su departamento. Pero eso no fue todo, Shimomura fue el consultor del FBI, la fuerza aérea y de la agencia de la seguridad nacional (NSA).